Protect critical IP and accelerate AI innovation

Cyera helps tech companies protect customer privacy and harden security posture to maintain a competitive edge.

Redefining data security

for every role

Prevent data leakage

Use rich context to enforce policies across environments, stopping exfiltration via uploads, shares, and copy/paste into risky destinations.

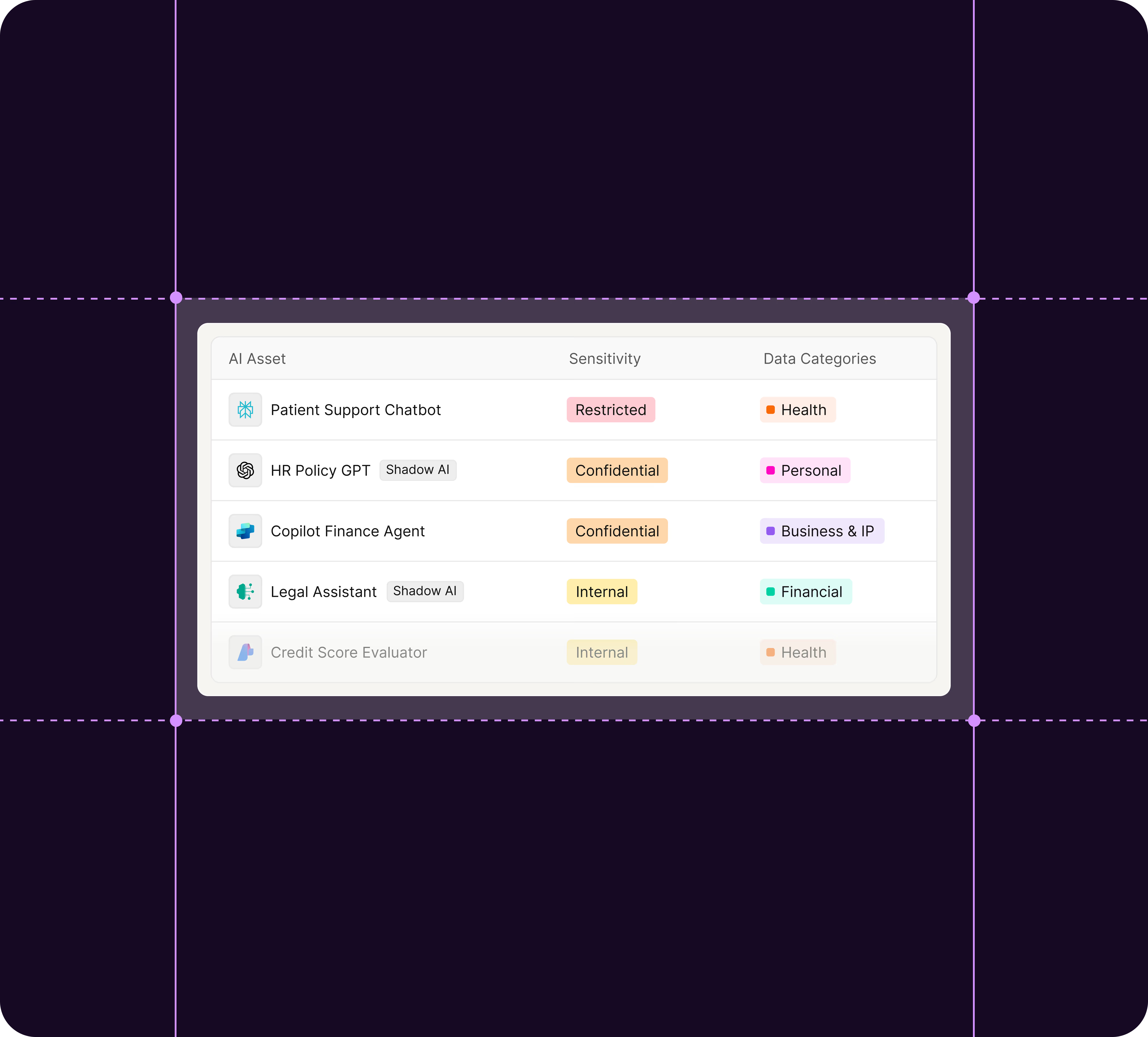

Protect against AI abuse

Inventory AI tools, monitor prompts and outputs, block abusive prompts, and prevent code, designs, or customer data from leaking through AI channels.

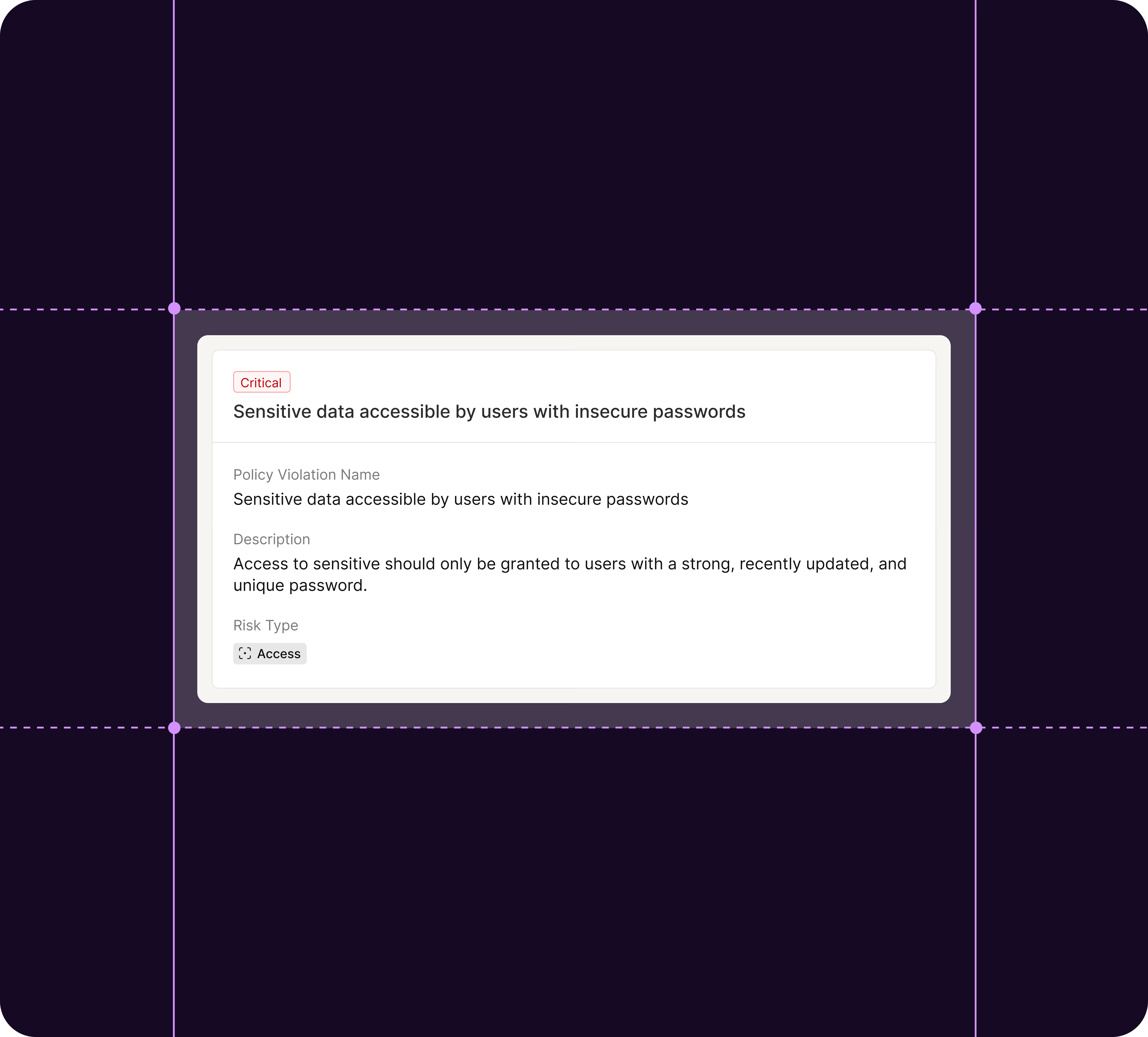

Maintain least privilege

Map human, machine, and agent identities to data stores, flag over‑privileged roles, and right‑size privileges.

Uncover shadow AI

Get visibility into every AI assistant or tool, showing which services touch source code, customer datasets, or secrets.

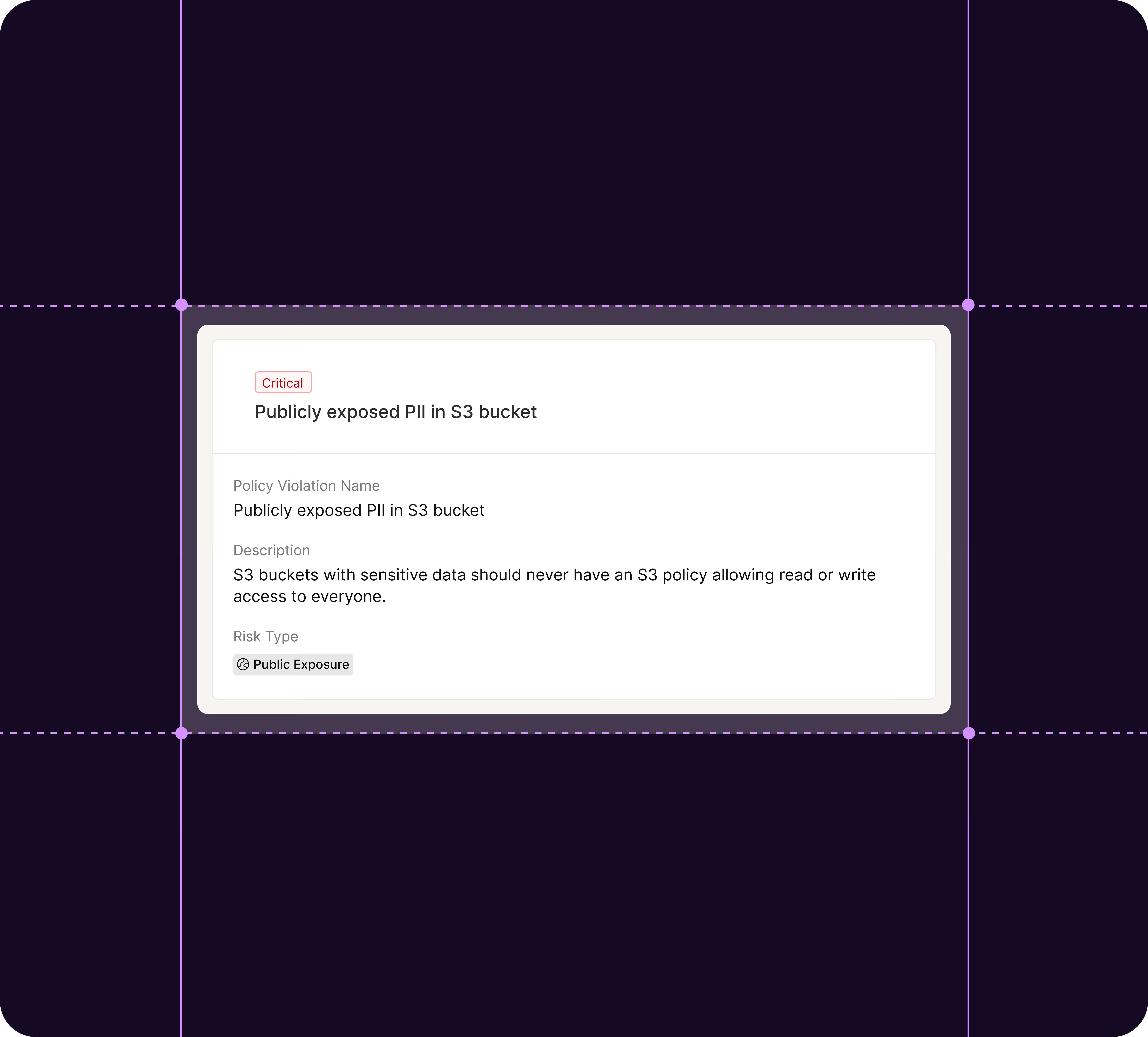

Remediate data risks

Prioritize risks based on business impact, and integrate with existing SIEM or SOAR tools to automate remediation.

Orchestrate DLP

Centralize and enrich alerts with data context, and prioritize them by risk to slash false positives and relieve alert fatigue.

Reduce data sprawl

Automatically find redundant, obsolete, and trivial data, dark data in unmanaged drives, and orphaned backups.

Optimize storage costs

Drive defensible deletion to shrink the attack surface and cloud spend at the same time.

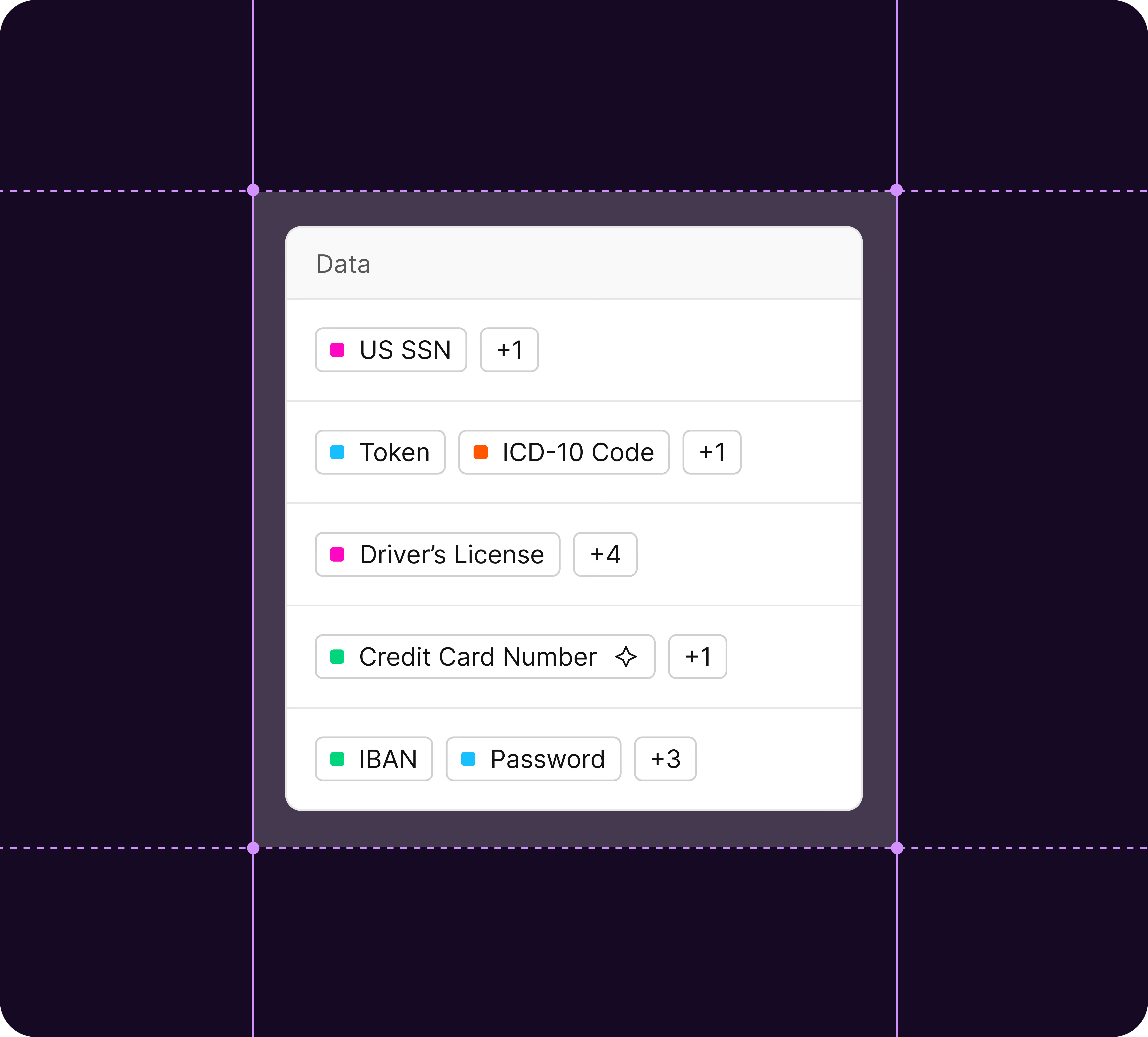

Automate classification

Create an updated inventory of sensitive IP and customer data across multi-cloud environments.

How Cyera helps tech companies protect IP and enable AI innovation

The world runs on data. Cyera keeps it safe.

Identify and label data in discovered datastores with relevant data classes, and use context to determine the criticality of your data with 95% precision.

Precision

With hundreds of out-of-the-box and learned classifiers, Cyera achieves 95% precision across structured and unstructured datasets.

Speed

Cyera’s agentless implementation deploys in minutes, not months

Scale

Scan petabytes of data across the cloud or on-prem, quickly and painlessly.

.svg)