Finden Sie heraus, wer hinter dem Risiko steckt: Cyera enthüllt jetzt die Identitäten hinter jedem Datensicherheitsproblem

Cyera zeigt jetzt genau an, wer jedes Problem verursacht hat, sodass Sie nicht mehr raten und schneller mit der Behebung beginnen können.

Wenn Sicherheitsteams ein Datenrisiko feststellen, lautet die erste Frage in der Regel: „Wer kann eigentlich darauf zugreifen?“

Egal, ob es sich um eine vertrauliche Datei in Microsoft 365 oder um einen S3-Bucket handelt, der externen Konten ausgesetzt ist, Verständnis welche Identitäten Zugang zu haben ist entscheidend, um Risiken einzuschätzen und zu entscheiden, wie sie behoben werden können.

Cyera ist neu Beleidigende Identitäten Die Funktion hilft Ihnen dabei, diese Frage schnell zu beantworten. Sie liefert klare Hinweise darauf, wer das Problem ausgelöst hat und wie viel Zugriff sie tatsächlich haben.

Warum der Identitätskontext der Schlüssel zur Reduzierung des Datenrisikos ist

Die meisten Datensicherheitsprobleme hören nicht beim Objekt auf — sie beginnen mit dem Zugriff. Wenn Sie nicht wissen, wer Zugriff auf sensible Daten hat, kennen Sie das tatsächliche Risiko nicht.

Ganze 57% der Sicherheitsteams geben an, dass überprivilegierter Zugriff ihr größtes Datenrisiko ist, und fast ein Drittel gibt zu, dass sie nicht sicher verfolgen können, welche Identitäten Zugriff auf sensible Daten haben [2].

Das ist wo Das Identitätsmodul von Cyera kommt rein. Es vereint Zugriffs- und Datenkontext, um herauszufinden, wie menschliche und maschinelle Identitäten Ihre Daten gefährden, sei es durch veraltete Rollen, unbekannte Anbieter oder KI-Tools wie Copiloten.

Und das ist wichtiger denn je. Gartner berichtet, dass Maschinenidentitäten heute der am schnellsten wachsende Identitätstyp im Unternehmen sind, aber am wenigsten reguliert werden [1]. Cyera gibt Ihnen auch Einblick in diese.

Verwenden Sie Cyera bereits zur Expositionserkennung? Das Identitätsmodul hilft Ihnen dabei, diese Gefahr zu reduzieren, indem es genau anzeigt, wer Zugriff hat und ob er Zugriff darauf hat. Offending Identities geht noch einen Schritt weiter und zeigt, wer das Risiko ausgelöst hat und was dagegen zu tun ist.

Hier ist die Realität: Nur 13% der Unternehmen sind sich ihrer Fähigkeit, Datensicherheits- und Datenschutzrisiken zu erkennen und darauf zu reagieren, wirklich sicher [2].

Und da es vollständig in Ihre DSPM-Workflows integriert ist, vereinfacht es Audits, unterstützt schnellere Untersuchungen und sorgt für strenge Zugriffsrichtlinien, ohne den Geschäftsbetrieb zu verlangsamen.

Wissen, was aufgedeckt wird, aber was noch wichtiger ist, wer dahinter steckt

Die meisten Datensicherheitstools zeigen was ist exponiert. Cyera geht noch einen Schritt weiter und zeigt wer steckt dahinter.

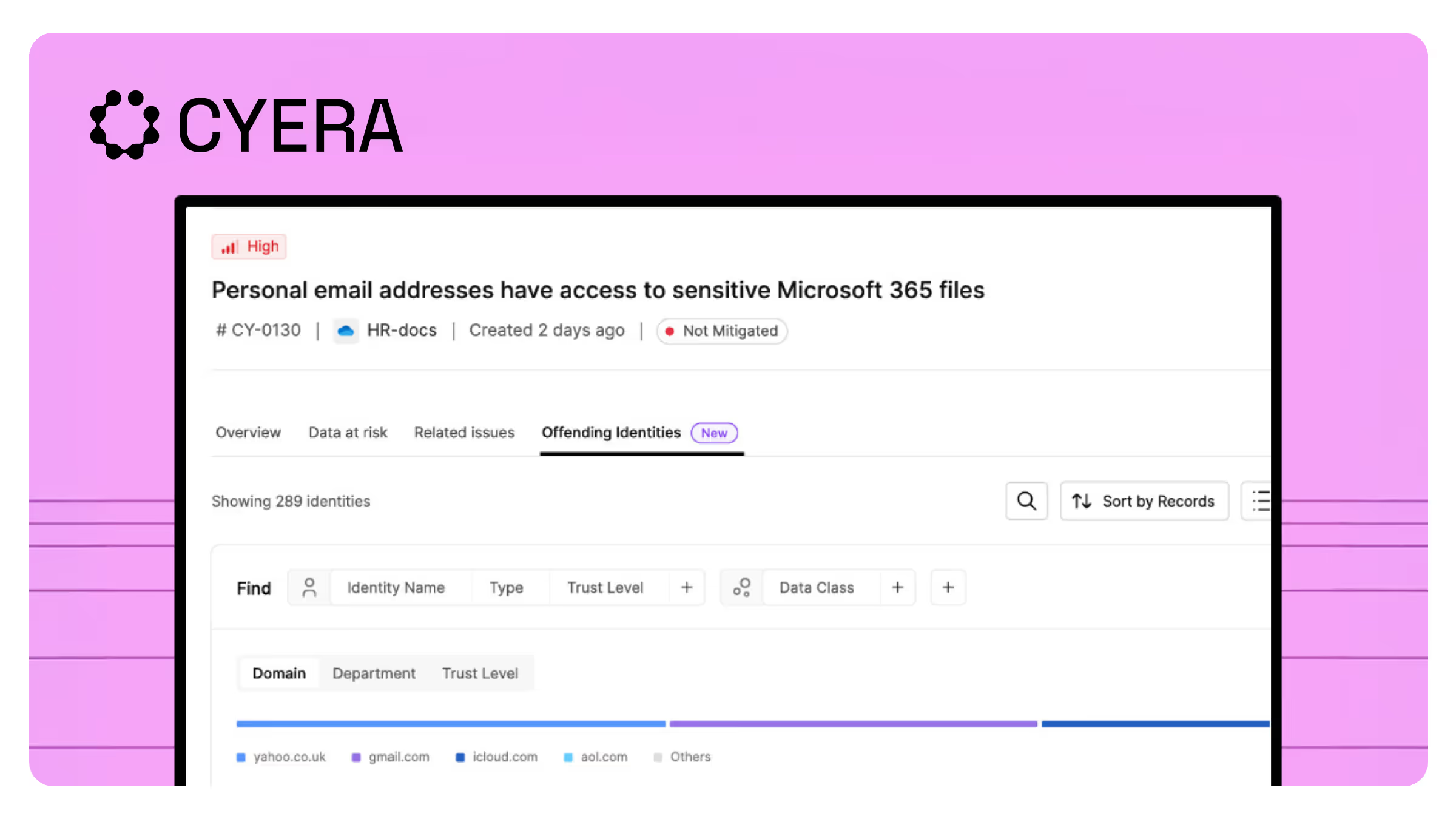

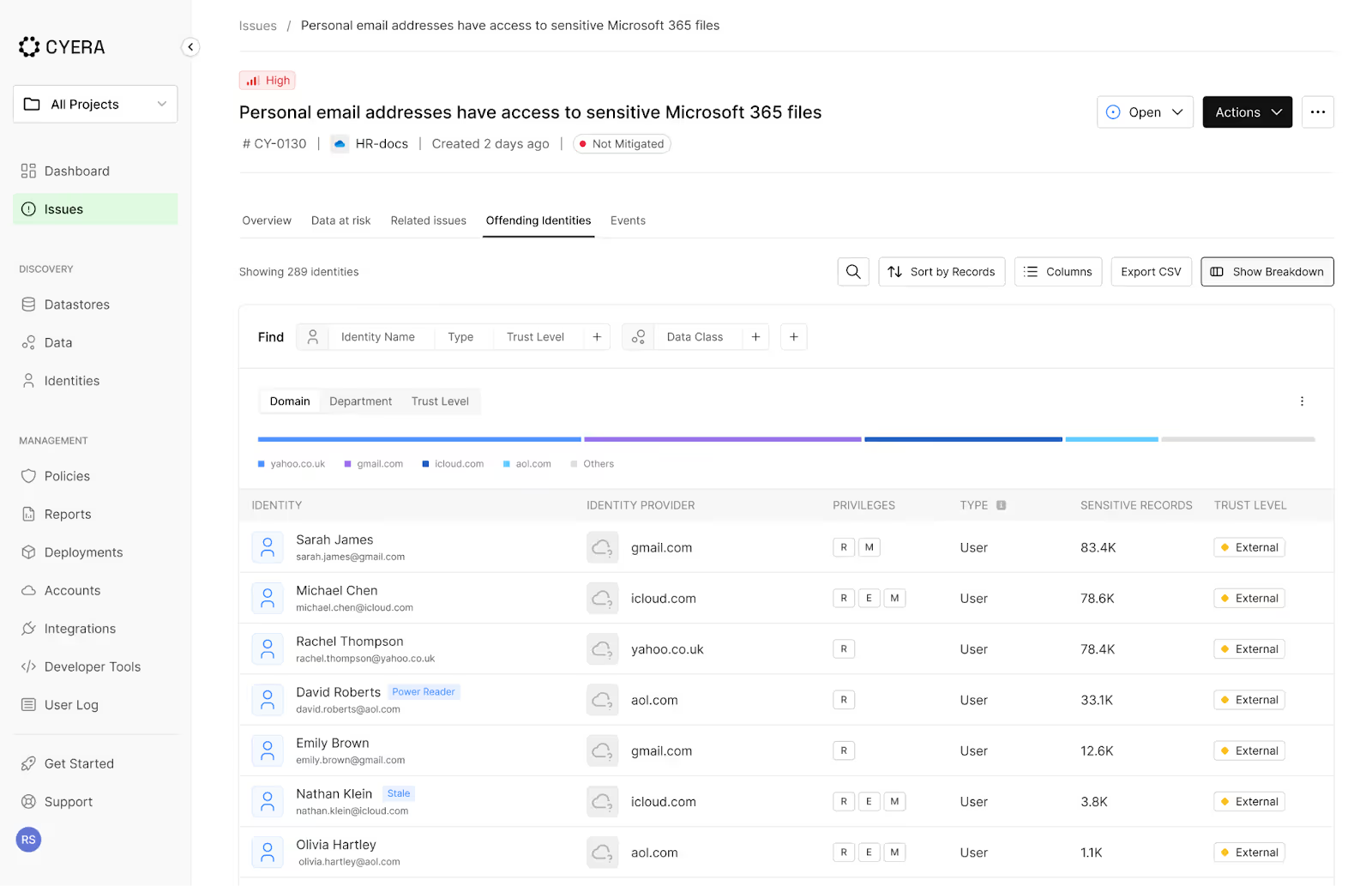

Das neue Beleidigende Identitäten Der Tab auf der Seite mit den Problemdetails zeigt die genauen Benutzer oder Konten, die für das Auslösen eines Problems verantwortlich sind. Dazu gehören:

- Persönliche E-Mail-Adressen mit Zugriff auf vertrauliche Unternehmensdateien

- Externe AWS-Konten, auf die Ihre Produktions-Buckets zugreifen können

- Überbelichtete Microsoft 365-Gruppen, einschließlich verschachtelter und dynamischer Gruppen

- Inaktive Rollen oder Identitäten ohne aktuelle Aktivitäten, wobei vertraulicher Zugriff erhalten bleibt

Dank dieser Übersichtlichkeit können Sie schneller auswählen und intelligenter Abhilfemaßnahmen ergreifen. Anstatt wertvolle Zeit damit zu verbringen, die Ursache einer Sicherheitslücke zu untersuchen, kann Ihr Team die Ursache sofort verstehen und sich darauf konzentrieren, sie zu beheben. Das bedeutet, dass Sie die Abhilfemaßnahmen genauer priorisieren und direkte Maßnahmen gegen die verantwortlichen Identitäten ergreifen müssen.

Identitätsrisiken im Kontext verstehen

Nicht jede Identität birgt das gleiche Risiko. Was zählt, ist, auf wie viele sensible Daten sie zugreifen können und wie es um ihre Sicherheitslage steht. Cyera fügt nun jeder anstößigen Identität einen umfassenden Kontext hinzu — auf wie viele vertrauliche Daten sie zugreifen können, wie zuletzt sie aktiv waren, ihren MFA-Durchsetzungsstatus, das Datum der letzten Passwortrotation, die Gruppengröße und sogar organisatorische Details wie Abteilung und Berufsbezeichnung. Mit diesen Erkenntnissen können sich Teams auf die Identitäten konzentrieren, die das größte Risiko darstellen, und schnell handeln, um diese abzuwehren.

Gehen Sie in die andere Richtung: Identitätsorientierte Risikoansichten

Müssen Sie einen bestimmten Benutzer oder ein bestimmtes Konto untersuchen?

Cyera zeigt nicht nur, welche Identitäten ein Problem ausgelöst haben, sondern ermöglicht es Teams jetzt auch, von der Identität selbst auszugehen. Das Neue Probleme Die Registerkarte auf der Seite „Identitätsdetails“ bietet eine konsolidierte Ansicht aller Datensicherheitsprobleme, die mit einem bestimmten Benutzer oder Konto verknüpft sind.

Das ist von unschätzbarem Wert für:

- Untersuchung von Insiderrisikofällen

- Überprüfung hochprivilegierter Dienstkonten

- Prüfung der Genehmigungen von Drittanbietern

Sie sehen nicht nur, worauf jemand zugreifen kann — Sie sehen, welche Probleme sie verursachen.

Beispielszenarien

- Persönliche E-Mails mit Zugriff auf vertrauliche Microsoft 365-Dateien: Die Gewährung des Zugriffs auf persönliche E-Mails birgt Sicherheitsrisiken, einschließlich des unbeabsichtigten Zugriffs durch aktuelle und ehemalige Mitarbeiter. Cyera kennzeichnet gmail.com-Nutzer, die Zugriff auf vertrauliche Microsoft 365-Dateien haben, sodass Sie schnell erkennen können, welche Auftragnehmer zugelassen sind und welche unbefugten Zugriff haben.

- Interne Überbelichtung durch dynamische Gruppen: Große dynamische Microsoft 365-Gruppen können unbeabsichtigt Tausenden von Benutzern Zugriff auf vertrauliche Dokumente gewähren. Cyera enthüllt die Gruppe und ihre Mitglieder, sodass Sie beurteilen können, ob die Gruppe den Zugriff behalten oder umstrukturiert werden sollte.

- Eliminierung des Risikos veralteter Zugriffe: Inaktive AWS-IAM-Rollen mit Zugriff auf vertrauliche S3-Buckets sind ein häufiger blinder Fleck, der gegen das Prinzip der geringsten Rechte verstößt. Cyera erkennt diese veralteten Identitäten und hilft Ihnen dabei, den Zugriff zu sperren, bevor er ausgenutzt werden kann, wodurch Ihre Angriffsfläche reduziert wird

Schneller von der Sichtbarkeit zum Handeln

Diese Identitätseinblicke sind nicht nur zusätzlicher Kontext. Sie sind das fehlende Bindeglied zwischen Erkennung und Behebung. Mit Cyera:

- Wissen Sie, wer das Problem verursacht hat?

- Sie verstehen ihr Risikoniveau

- Sie können direkte Abhilfemaßnahmen ergreifen

Auf diese Weise vermeiden Teams den Lärm, reduzieren die tatsächliche Exposition und lösen Probleme schnell und zuverlässig.

Finden Sie heraus, wer Ihre Daten gefährdet, und ergreifen Sie noch heute Maßnahmen. Fordern Sie eine Demo an.

[1] Gärtner, Innovation Insight: Verbessern Sie die Sicherheit mit Maschinenidentitäts- und Zugriffsmanagement, 2025

[2] Cyera, Bericht zur DSPM-Einführung 2024: Trends und Herausforderungen im Bereich Datensicherheit, 2024

Erhalten Sie vollständige Transparenz

mit unserer Data Risk Assessment.