Cyera Access Trail: Rastreie Cada Interação Humana e de IA com Seus Dados

Todo líder de segurança conhece a rotina. Uma investigação de risco interno começa ou uma auditoria é iniciada, mas as mesmas perguntas ecoam: quem acessou os dados sensíveis, o que fizeram, quando e, mais importante, temos certeza? As respostas deveriam ser simples, mas nunca são. A classificação de dados incorreta e lenta deixou as equipes menos confiantes, não mais seguras. E agora, as ferramentas e agentes de IA apenas aumentam o desafio.

Sem visibilidade completa da atividade de acesso e da sensibilidade dos dados por trás dela, as políticas de privilégio mínimo falham, ameaças internas passam despercebidas e as auditorias continuam sendo maratonas manuais.

Saiba Quem Acessou os Dados. Impeça Quem Não Deveria.

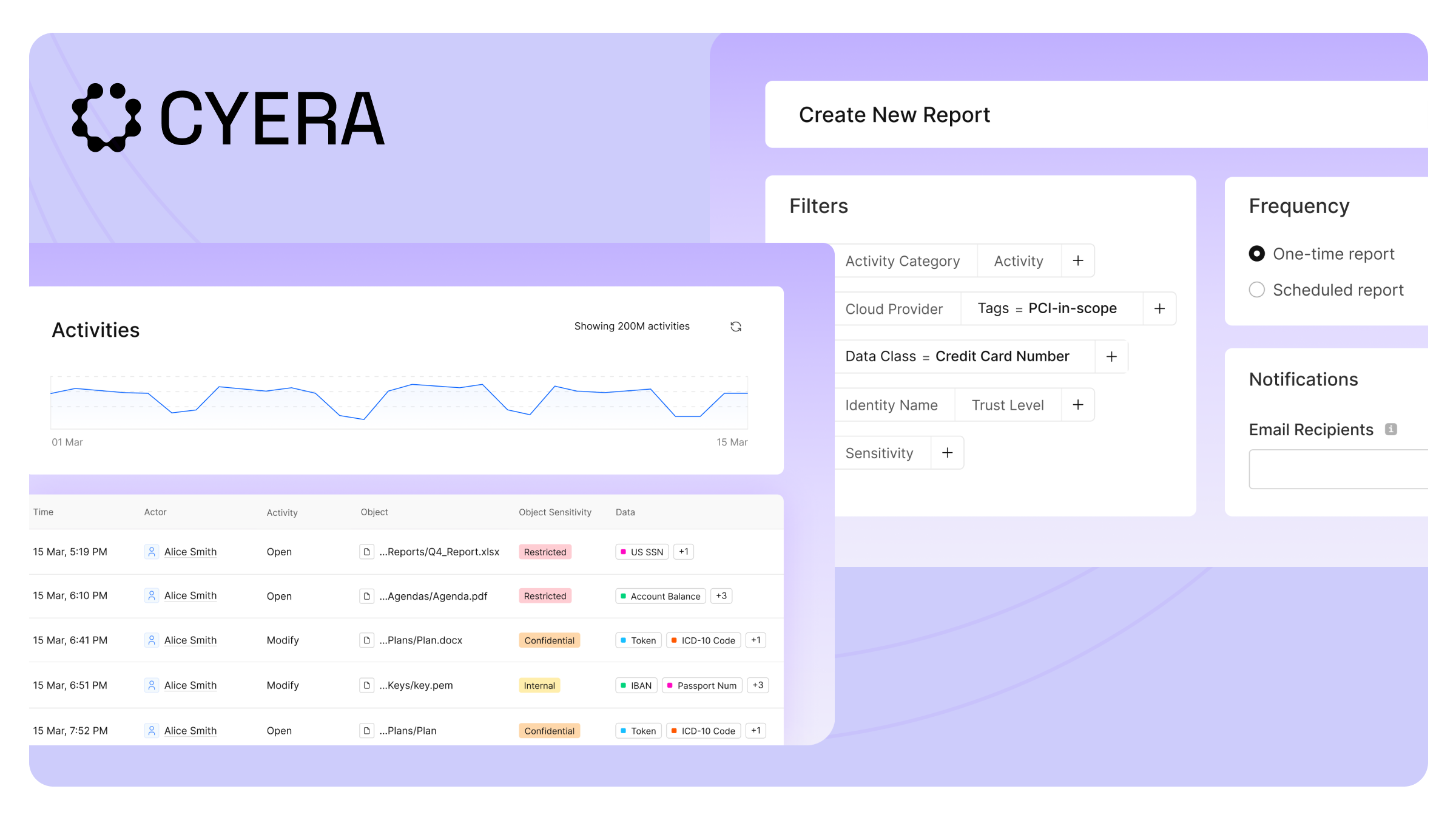

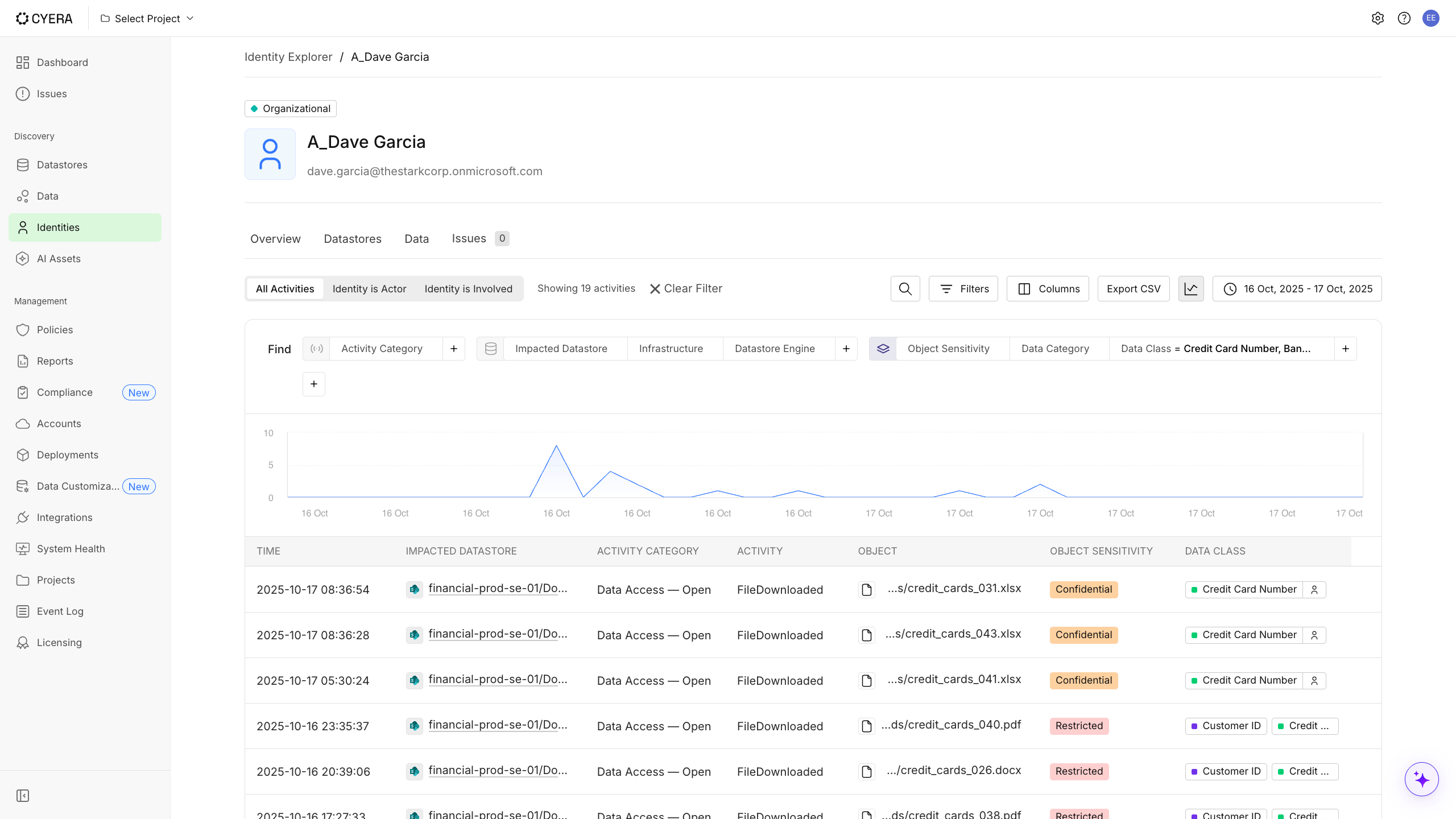

Cyera Access Trail resolve isso correlacionando o contexto de dados e identidade com a atividade de acesso. Isso cria uma trilha de atividade auditável em uma visualização fácil de investigar. E como é baseado na classificação nativa de IA da Cyera, você sabe que a atividade não está repleta de falsos positivos. Você vê exatamente qual ação um usuário realizou em dados sensíveis, de onde e quando. Isso dá às empresas a visibilidade e a confiança que elas têm buscado há anos.

O Access Trail foi projetado para lidar com a escala de atividades e a complexidade de uma força de trabalho empresarial sem adicionar sobrecarga operacional. A plataforma pode processar dezenas de milhões de eventos por dia e armazena registros por um ano por padrão.

Acesso a Atividades com Suporte de Classificação de Dados Nativa de IA

Como o Access Trail é construído sobre nosso mecanismo de classificação de dados nativo de IA, ele oferece a amplitude e precisão que faltam às ferramentas legadas, permanecendo leve e fácil de implantar. A solução monitora a atividade de identidades humanas e de IA, enriquecendo cada evento com insights contextuais como identificabilidade de dados, residência, função do sujeito, regulamentações relevantes e medidas de proteção. Esse contexto ajuda as equipes a identificar acessos inadequados, avaliar o impacto nos negócios e na conformidade, e priorizar a remediação em vez de vasculhar logs incompletos ou irrelevantes.

Com o Access Trail, você pode monitorar:

- Quais identidades ou entidades interagiram com dados confidenciais

- Quais ações eles realizaram

- Quais dados foram envolvidos

- Quando essas ações ocorreram, até o segundo

O resultado é visibilidade contínua que auxilia tanto na postura de segurança de dados, identificação de comportamento suspeito, resposta a riscos e conformidade.

Acelerar Resposta a Riscos

A velocidade é importante quando dados sensíveis estão em risco. O Access Trail oferece às suas equipes de segurança e risco interno a clareza para entender quem agiu, o que fizeram e por que isso importa em segundos, não em horas.

- Investigue atividades internas instantaneamente: Revele a intenção e o contexto por trás das ações dos usuários com registros de acesso precisos e com carimbo de data/hora que conectam dados, identidade e atividade.

- Monitore o acesso orientado por IA: Rastreie como as ferramentas e agentes de IA interagem com os dados para investigar uso indevido, prevenir IA paralela e manter o controle sobre informações confidenciais.

Fortaleça sua Postura de Segurança de Dados

O Access Trail ajuda você a ver o que já aconteceu e aprender com isso, para que você possa evitar que aconteça novamente. Com esses insights, você pode fortalecer as defesas, fechar lacunas de segurança e construir uma postura de segurança de dados mais resiliente ao longo do tempo.

- Esclareça a propriedade dos dados: Confirme os proprietários de dados responsáveis para fortalecer a governança, melhorar a qualidade e a segurança dos dados e eliminar conjuntos de dados órfãos ou não gerenciados.

- Aplicar o princípio do menor privilégio: Alinhe continuamente as permissões de acesso com o uso real para evitar o desvio de privilégios e reduzir riscos.

- Minimize sua pegada de dados: Encontre e remova dados não utilizados e desnecessários para limitar a exposição, reduzir custos de armazenamento e simplificar a governança.

Simplifique e Mantenha a Conformidade

A conformidade deve validar seu controle, não desacelerar seus negócios. O Access Trail centraliza e automatiza a coleta de evidências para que suas equipes possam demonstrar conformidade rapidamente e permanecer preparadas o tempo todo.

- Gere registros de conformidade em segundos: Capture quem acessou dados confidenciais, o que foi feito e quando, tudo a partir de uma única fonte auditável.

- Mantenha-se continuamente pronto para auditorias: Mantenha visibilidade quase em tempo real sobre a atividade de acesso e a sensibilidade dos dados para que você possa demonstrar conformidade a qualquer momento, sem preparação manual.

O Futuro da Inteligência de Acesso

O acesso a dados hoje é complexo. À medida que usuários, serviços e agentes de IA interagem com dados sensíveis, as organizações precisam saber não apenas quem poderia interagir com os dados, mas quem realmente interagiu, o que fizeram e por que isso importa. O Access Trail fornece essa clareza.

Pronto para ver o Access Trail em ação? Solicite uma demonstração se você ainda não explorou a plataforma Cyera. Para clientes existentes, entre em contato com seu representante da Cyera para saber mais.

Obtenha visibilidade completa

com nossa Avaliação de Risco de Dados.