DSPM Best Practices (2025 Guide): Essential Strategies for Effective Data Security Posture Management

Organizations now manage sensitive data across 100+ cloud services and SaaS applications, making it difficult to track where data lives and how it’s used. This data sprawl widens the attack surface, increasing exposure to breaches, misconfigurations, compliance gaps, and unauthorized access.

To close that visibility gap, security teams employ Data Security Posture Management (DSPM) best practices: the proven strategies that aid the discovery, classification, and protection of sensitive data at scale.

Where traditional data protection tools often fall short, these strategies provide the structure needed to maintain visibility and control in complex, multi-cloud environments.

In this article, we’ll explore practical DSPM best practices, from establishing a robust data inventory and managing access to integrating AI-driven detection tools and automating compliance monitoring.

Why DSPM Best Practices Matter More Than Ever in 2025

Data protection challenges have intensified as organizations expand across cloud, on-premise, hybrid, and SaaS environments. Following DSPM best practices helps security teams regain control and reduce risk in this complex landscape.

Here’s why they matter in 2025:

- Visibility gaps: The speed at which organizations adopt cloud and SaaS tools has created a visibility problem that traditional security methods can’t solve. Teams are managing data across multiple environments, making it harder to know where sensitive information is stored and who has access to it. These blind spots open the door to accidental exposure and targeted attacks.

- Regulatory pressure: Laws, such as GDPR, HIPAA and SOX, demand full control over how data is collected, stored, and used. Security teams must maintain detailed audit trails and demonstrate compliance on demand. Without clear visibility and proper governance, meeting these standards becomes increasingly challenging.

- Breaches: In 2025, data breaches cost companies an average of $4.4M globally. However, by investing in preventive practices, organizations can decrease their likelihood of exposure and cut down on the recovery expenses significantly. In many cases, the savings from avoided breaches outweigh the cost of building a strong DSPM program.

- Advanced threats: Attacks often target unmonitored or forgotten data assets sitting in cloud storage, test environments, and shared drives. DSPM best practices help security teams close these gaps by providing visibility and control over every piece of data, regardless of where it resides.

As these pressures compound, investment is accelerating, with the DSPM market size expanding across cloud-first enterprises.

Advanced Implementation Best Practices

Advanced DSPM practices focus on deep visibility and intelligent control across complex data environments. They help organizations manage large-scale cloud operations, reduce manual effort, and maintain consistent protection across every platform.

Cloud-Native DSPM and Integration

Modern data environments span multiple cloud providers and SaaS platforms. A cloud-native DSPM strategy allows security teams to manage this complexity with accuracy and speed.

- API-first approaches: APIs connect directly with cloud and SaaS environments, giving security teams deep visibility into data flows, storage, and access. This direct connection helps identify sensitive information across systems without adding overhead or manual steps.

- Multi-cloud strategies: Many organizations operate in AWS, Azure, and GCP at the same time. A strong DSPM setup applies consistent policies and controls across all platforms, reducing gaps that arise when each is managed separately.

- Security tool integration: Integrating DSPM data with tools like SIEM and SOAR brings context to alerts and automates incident response. Security teams can track unusual activity and take action faster through unified dashboards, all while prioritizing critical risks.

When evaluating DSPM vendors, selection criteria should include scalability, integration depth, and ease of deployment across hybrid and multi-cloud environments. Solutions meet these requirements through cloud-native architecture and automated data discovery.

Leading DSPM platforms like Cyera’s combine straightforward integrations and real-time visibility to simplify data protection across complex, multi-cloud ecosystems.

Monitoring and Compliance Automation

Automating monitoring and compliance processes helps security operations remain proactive and focused on real risks rather than manual tasks or false alerts.

- Intelligent alerting: Advanced DSPM systems use context-based analysis to detect genuine threats while reducing noise from false positives. This approach improves response time and reduces alert fatigue.

- Automated compliance: Built-in checks for GDPR, HIPAA, SOX, and other regulations simplify the audit process. Teams can confirm that data handling practices meet each requirement without performing repetitive reviews.

- Real-time monitoring: Continuous tracking of data access and movement provides immediate insight into unusual behavior or policy violations. It allows for faster investigation and remediation.

- Audit reporting: Standardized templates make it easier to generate compliance reports that meet regulatory expectations. Security leaders can produce detailed summaries on data protection status, access logs, policy updates, incident resolutions, and risk assessment results whenever needed.

Industry-Specific DSPM Strategies

A one-size-fits-all approach to DSPM rarely works, as different industries face unique security and compliance challenges. Tailoring strategies to match each industry’s data types, regulations, and risk exposure leads to stronger protection and easier compliance.

Financial Services

Financial institutions manage highly sensitive payment data and transaction records, requiring strict oversight.

Deploying DSPM to automate PCI DSS and SOX controls reduces manual review while maintaining compliance. Paired with strong encryption and disciplined access policies, it also protects customer data from internal and external threats.

For global banks, cross-border data-residency controls are essential to meet regional privacy requirements without sacrificing operational efficiency.

Healthcare

As healthcare shifts to cloud-based records, DSPM becomes essential for safeguarding patient data. HIPAA compliance hinges on knowing where patient information lives and who can access it.

DSPM delivers this visibility, generates automated audit trails, and flags anomalous access. This allows hospitals and research centers to protect privacy, preserve trust, and stay aligned with regulations.

Technology and SaaS

Tech companies and SaaS providers need to protect their intellectual property, from source code to proprietary algorithms.

DSPM supports multi-tenant environments by isolating customer data and preventing cross-access between tenants. It also strengthens the protection of AI and ML datasets that often contain sensitive user information or business insights.

These measures reduce the risk of leaks that could harm both customers and brand reputation.

AI Integration and Emerging Technologies

Artificial intelligence is reshaping how organizations manage and protect data. When integrated into DSPM, AI delivers deeper insight, faster detection, and more precise control. These advancements help security teams move towards proactive prevention while keeping pace with expanding data volumes and complexity.

AI-Enhanced DSPM Capabilities

AI adds intelligence to every stage of DSPM operations. It allows systems to adapt to changing data environments and detect risks that manual processes often miss.

- Machine learning: Machine learning models improve the accuracy of data discovery and classification by recognizing patterns in how information is stored and accessed. This helps identify sensitive or misclassified data across large, distributed systems with greater precision.

- AI-powered anomaly detection: By analyzing user and system behavior, AI can flag unusual access patterns that may indicate insider threats or compromised accounts. These insights help security teams act quickly before an incident escalates.

- Natural language processing: NLP tools can scan emails, documents, and chat logs to identify and protect unstructured data. This capability is vital for organizations with large volumes of text-based information that traditional tools struggle to analyze at scale.

Generative AI Data Security

As businesses integrate artificial intelligence into daily operations, the need for secure AI adoption becomes critical.

- Training data protection: AI models depend on large datasets for training. Without proper safeguards, confidential or regulated information may be exposed. To prevent this, DSPM for AI can help secure data throughout the development process.

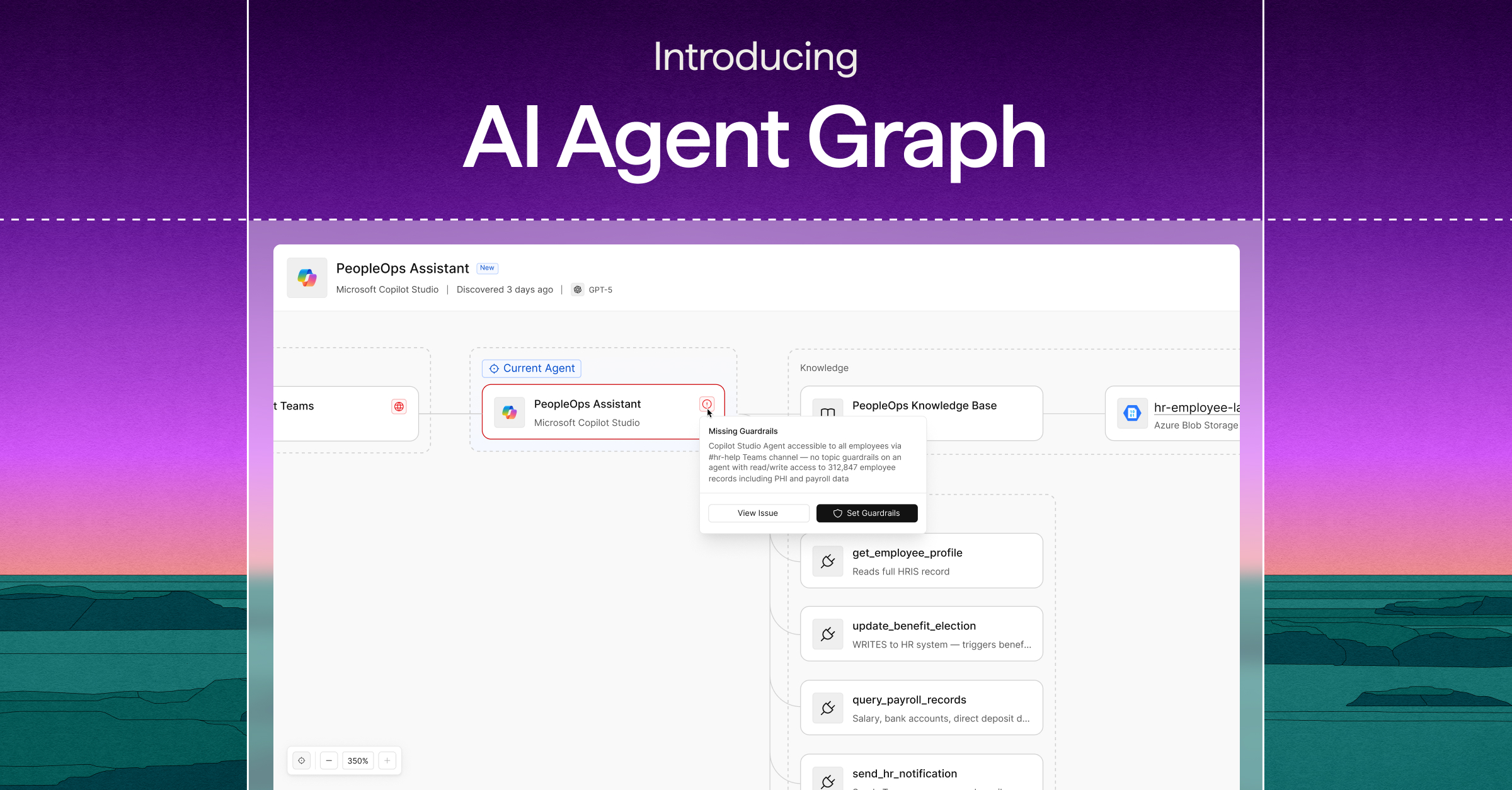

- AI copilot governance: Automated assistants and copilots need guardrails when handling sensitive data. Implementing access policies and monitoring controls keeps AI systems from retrieving or sharing protected information without oversight.

- Exposure safeguards: Generative AI tools can unintentionally reveal data through outputs or prompts. Organizations should apply data masking, redaction, and context-based restrictions to reduce that risk.

Measuring DSPM Success: Key Metrics That Matter

Tracking DSPM performance helps security leaders understand how well their program protects data and supports business goals. Clear metrics reveal whether visibility, automation, and response processes are improving over time.

The following measurements give a balanced view of both technical and organizational progress.

Core Performance Indicators

These indicators show how effectively DSPM tools identify, classify, and protect sensitive information across the data landscape.

- Data coverage percentage: Shows how much of your organization’s data is visible through the DSPM platform. A higher percentage indicates stronger visibility across cloud, on-premises, and SaaS environments.

- Classification accuracy: Measures how accurately the system labels sensitive data, helping identify gaps in policy or detection logic. Consistent accuracy builds trust in reports and guides smarter security actions.

- Exposure reduction: Tracks the drop in exposed or unprotected sensitive data to highlight the impact of remediation efforts. Over time, fewer exposure points indicate that policies and access controls are working effectively

- Detection and response time: Reflects how well alerts, playbooks, and automated responses are performing. The faster a team can detect and resolve a data-related incident, the lower the potential damage.

Business Impact Measurements

These measurements connect DSPM results to business value. They help leadership teams understand the return on investment and overall impact of their stronger data posture.

- Cost avoidance: The cost of prevented breaches and compliance violations. This provides a clear view of the financial benefit of maintaining strong DSPM practices.

- Efficiency gains: Automation cuts down the time spent on compliance checks and audit preparation. Measuring time saved helps quantify operational efficiency and reduced manual workload.

- Productivity improvements: When routine data security tasks run automatically, teams can focus on strategy and innovation. Tracking this productivity shift shows how DSPM contributes to broader business performance.

Conclusion

Building a strong DSPM program is an ongoing process. Organizations should begin with foundational practices like data discovery and classification, then move toward advanced capabilities such as automated risk detection and AI-driven insights.

The most effective DSPM strategies combine technology, processes, and people. Tools provide visibility and automation, processes maintain consistency, and skilled teams drive continuous improvement.

Discover how Cyera’s AI-native DSPM platform delivers complete visibility, accurate classification, and proactive risk management. Schedule a demo to see industry-leading practices in action.

.avif)

.svg)