DSPM vs CSPM: Getting to Know Your Data Risks

If an S3 bucket is misconfigured for public access, does it need your immediate attention?

Cloud Security Posture Management (CSPM) scans your cloud environments, comparing its findings to a policy library of known problems to show you what parts of your environment lack appropriate security controls. In this way, CSPM tools are a powerful way to get an overview of vulnerabilities impacting your cloud datastores.

Although CSPM can show you what's wrong with the infrastructure, CSPM by itself can also inundate security teams with inaccurate (false-positive) and low priority alerts. The flood of alerts can cause security teams to miss alerts that are truly critical and impact your most valuable data. It doesn't help that CSPM tools are one the reasons why security teams spend a good chunk of every day chasing down the 500 or so cloud security alerts they receive on average, almost half (43%) of which are false positives.

So when you need to find out whether a misconfiguration should be fixed immediately, you are still faced with the same existentially important question: what’s inside the environment?

To beat alert fatigue and find out about the data within, you need a Data Security Posture Management (DSPM) solution.

Why You Need a DSPM

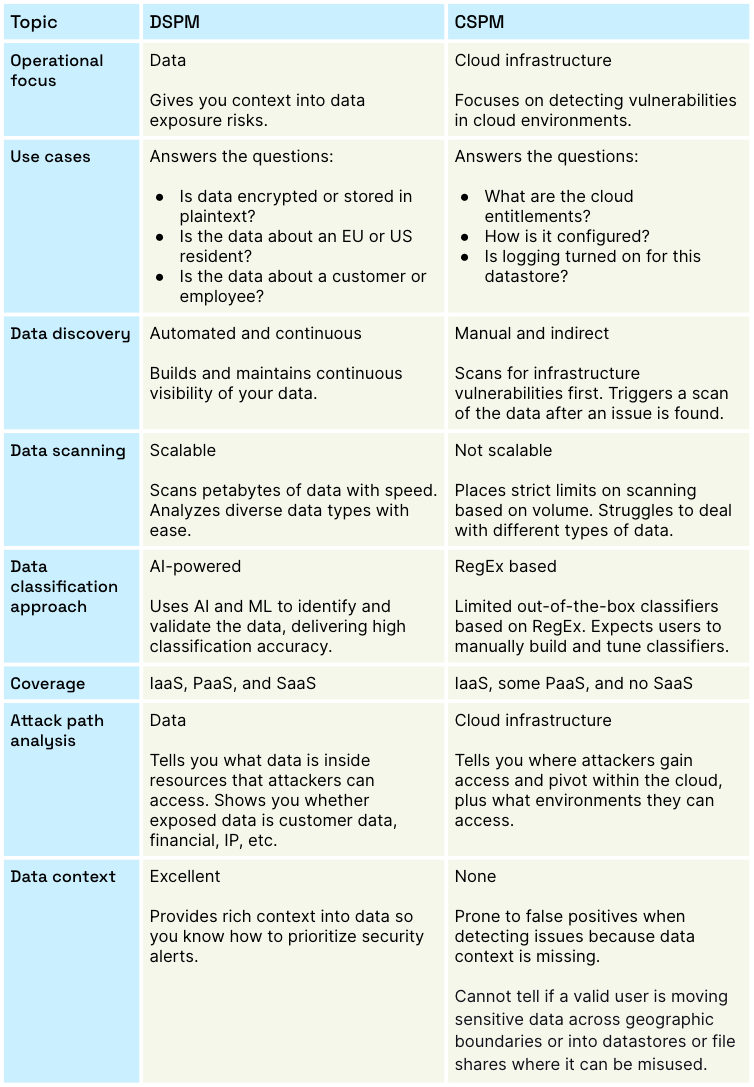

CSPM tools show you a wide-angle view of potential pathways into various cloud environments across your data landscape. DSPM solutions can do the same while adding the ability to zoom in on specific data categories, data risks, and users who access the data. A DSPM solution also provides visibility across your data landscape, extended to SaaS and on-prem datastores, whereas CSPMs are focused on IaaS and some DBaaS, creating siloed visibility.

For example, CSPM tools are great at telling you about the status of your S3 bucket, but reveal little about the contents inside that bucket, such as sensitive data files containing credentials exposed in plaintext. They also cannot tell if sensitive data is being shared in a way that might create privacy violations, i.e., across geographies with different regulations.

DSPM tells you about the sensitive data inside the bucket and if the data is stored in plaintext when it should be encrypted. It can tell you the obfuscation method used, whether it’s hashed, redacted, or tokenized, for example. A DSPM tool also provides insight into user access to not only datastores, but the types of sensitive data users can access.

Want to know who has access to credentials data? DSPM has you covered.

DPSM provides context to data that can help answer hard-to-find compliance questions like whether or not data belongs to an European Union resident, subjecting the data to the GDPR and what security controls have been applied to protect the data.

These and other DSPM capabilities provide security teams with the in-depth data insights they need to understand and prioritize data security issues.

A DSPM software goes several steps beyond what CSPM does to:

- Automatically discover sensitive data. DSPM seeks to build visibility of sensitive data from the start. CSPM scans look for infrastructure vulnerabilities, which may then trigger a scan of the data itself. In that way, data visibility is spotty at best when it is driven by CSPM processes.

- Provide holistic coverage. DSPM finds data across IaaS, SaaS, and PaaS/DBaaS. CSPM, on the other hand, scans mostly IaaS and some DBaaS.

- Classify data with AI-powered precision. DSPM yields highly accurate classifications without the need for tuning. CSPM leverages rule-based classifiers that require someone to build out the classification policies, test them, then validate the results over and over again.

- Understand data context. DSPM knows what the data represents and when data is at risk based. CSPM may know the high level classification of some data, but lacks depth.

- Address compliance obligations related to data. Uncover privacy issues with DPSM such as the data subject role of the data- whether it’s a patient or doctor. Then apply the right controls to satisfy HIPAA requirements. CSPM tells us information about the environment, not the data.

But Not Every DSPM Is Created Equally

A typical DSPM solution should do most of the above, but Cyera’s AI-powered platform goes a step beyond by also:

- Connecting to your datastores with a single IAM role. This is possible because of Cyera’s cloud-native approach that is fully agentless, as opposed to legacy architecture that requires manual connections to every datastore.

- Continuously discovering all of your data across environments and autonomously classifying it with >95% accuracy, as opposed to CSPM tools that, while possessing cloud-native architectures, still relies on pattern matching to classify data, yielding low accuracy and requiring manual tuning.

- Using ML and LLMs to learn and derive deep context about your data. This helps you assess your data risk holistically and more effectively prioritize issues. Cyera flags everywhere sensitive data exists, and highlights exposures.

- Automating remediation tasks like applying encryption to data at rest (setting relational database column-level encryption), ensuring correct logging and auditing is configured for regulated data, and applying the appropriate cloud tags/labels. This ensures your data protection tools operate as intended - e.g., various DLPs and governance tools that use tags to implement controls.

DSPM versus CSPM

What's Next?

CSPM tools have bolted on rudimentary data discovery and classification features that simply cannot keep up with the growth in data volume and types. But it's not an either/or situation - many organizations use DSPM to understand their data and enrich findings from an existing CSPM tool. Adding DSPM on top of CSPM can help you reduce false positives and get more context into data in your environments. Curious to learn more about what is DSPM?

Schedule a demo today to see how DSPM compares with CSPM and how together, the two technologies can strengthen your cloud- infrastructure and data security posture.

.svg)