Découvrez qui est à l'origine du risque : Cyera dévoile désormais les identités à l'origine de chaque problème de sécurité des données

Cyera indique désormais exactement qui est à l'origine de chaque problème, afin que vous puissiez arrêter de deviner et commencer à le résoudre plus rapidement.

Lorsque les équipes de sécurité constatent un problème d'exposition des données, la première question est généralement la suivante : « Qui peut réellement y accéder ? »

Qu'il s'agisse d'un fichier sensible dans Microsoft 365 ou d'un compartiment S3 exposé à des comptes externes, comprendre quelles identités avoir accès est essentiel pour évaluer les risques et déterminer comment y remédier.

Le nouveau de Cyera Identités offensantes Cette fonctionnalité vous permet de répondre rapidement à cette question, en fournissant des preuves claires de la personne à l'origine du problème et du niveau d'accès dont elle dispose réellement.

Pourquoi le contexte des identités est essentiel pour réduire les risques liés aux données

La plupart des problèmes de sécurité des données ne s'arrêtent pas à l'objet, ils commencent par l'accès. Si vous ne savez pas qui a accès à des données sensibles, vous ne connaissez pas le risque réel.

57 % des équipes de sécurité affirment que l'accès surprivilégié constitue leur principal risque en matière de données, et près d'un tiers admettent ne pas être en mesure de déterminer avec certitude quelles identités ont accès à des données sensibles [2].

C'est là Module d'identité de Cyera entre. Il réunit l'accès et le contexte des données pour découvrir comment les identités humaines et mécaniques exposent vos données, que ce soit par le biais de rôles obsolètes, de fournisseurs inconnus ou d'outils d'IA tels que les copilotes.

Et c'est plus important que jamais. Selon Gartner, les identités machine constituent aujourd'hui le type d'identité qui connaît la croissance la plus rapide dans l'entreprise, mais le moins réglementé [1]. Cyera vous donne également une visibilité sur ceux-ci.

Vous utilisez déjà Cyera pour détecter l'exposition ? Le module Identity vous aide à le réduire en indiquant exactement qui y a accès et s'il le doit. Offending Identities va encore plus loin en montrant qui a déclenché le risque et comment y remédier.

Voici la réalité : seules 13 % des entreprises ont réellement confiance en leur capacité à détecter les atteintes à la sécurité et à la confidentialité des données et à y répondre [2].

Et comme il est entièrement intégré à vos flux de travail DSPM, il simplifie les audits, accélère les enquêtes et maintient vos politiques d'accès strictes sans ralentir l'activité.

Sachez ce qui est exposé, mais surtout, qui est à l'origine

La plupart des outils de sécurité des données le montrent que est exposé. Cyera va encore plus loin en présentant qui est à l'origine de tout ça.

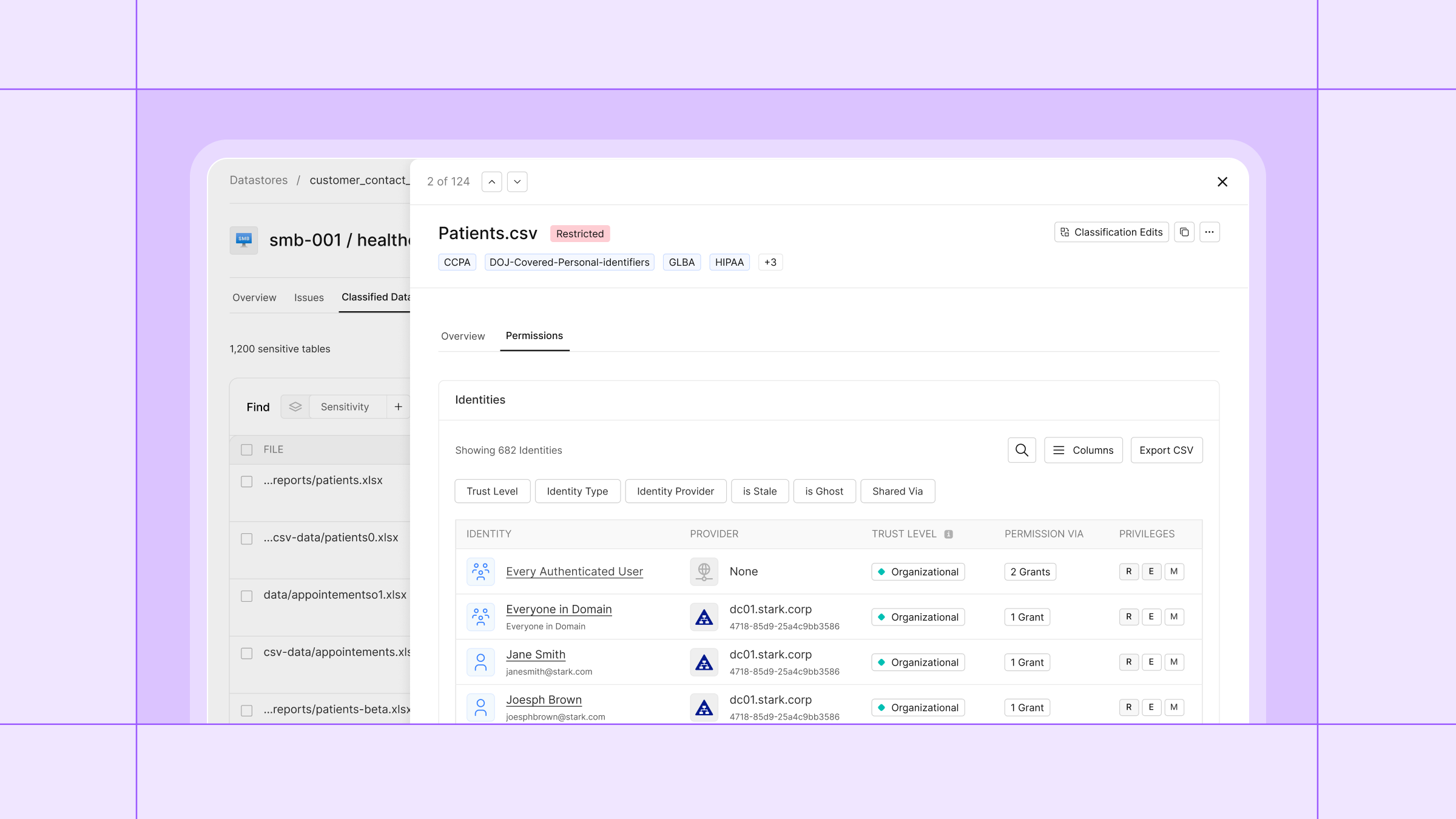

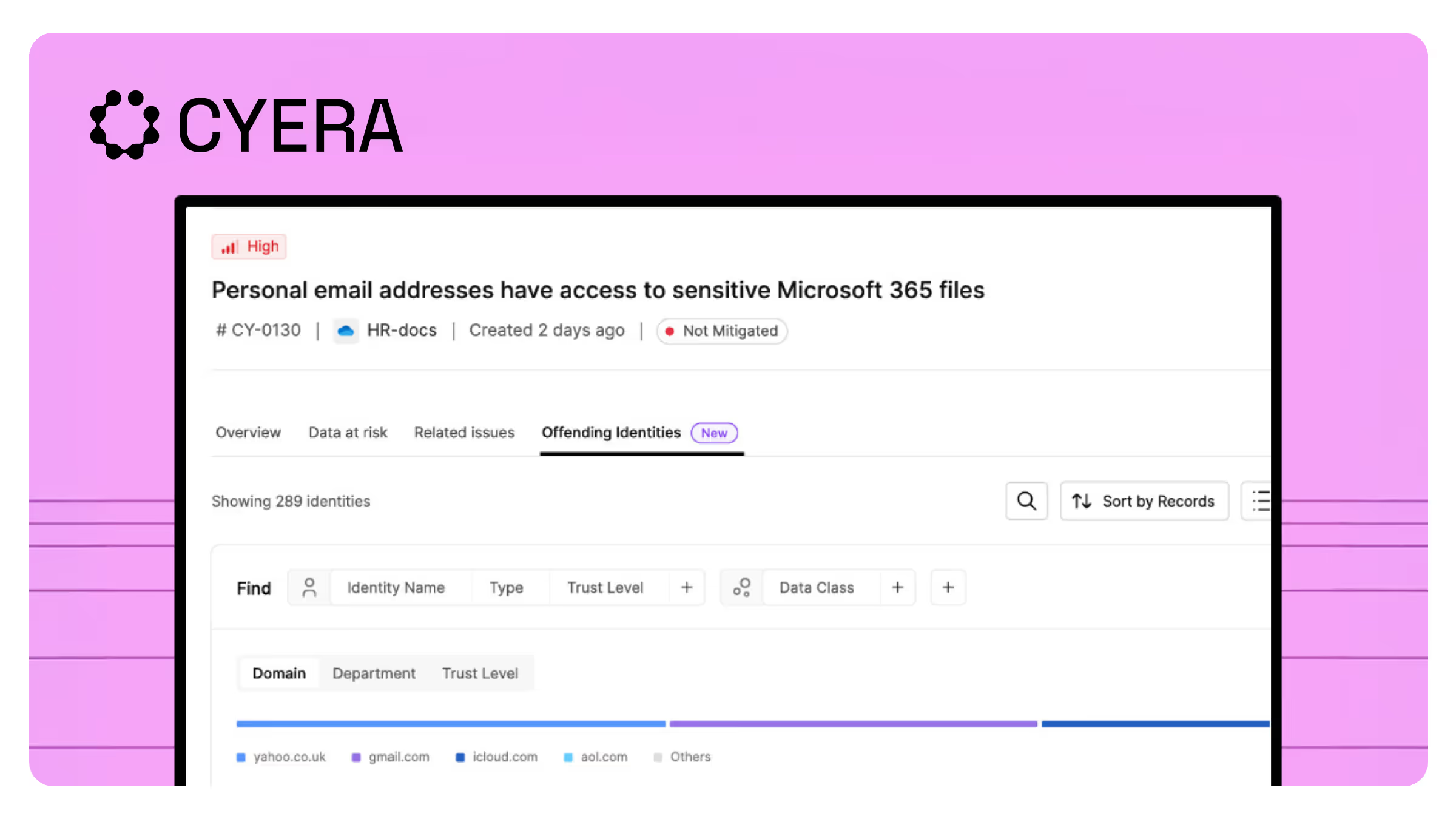

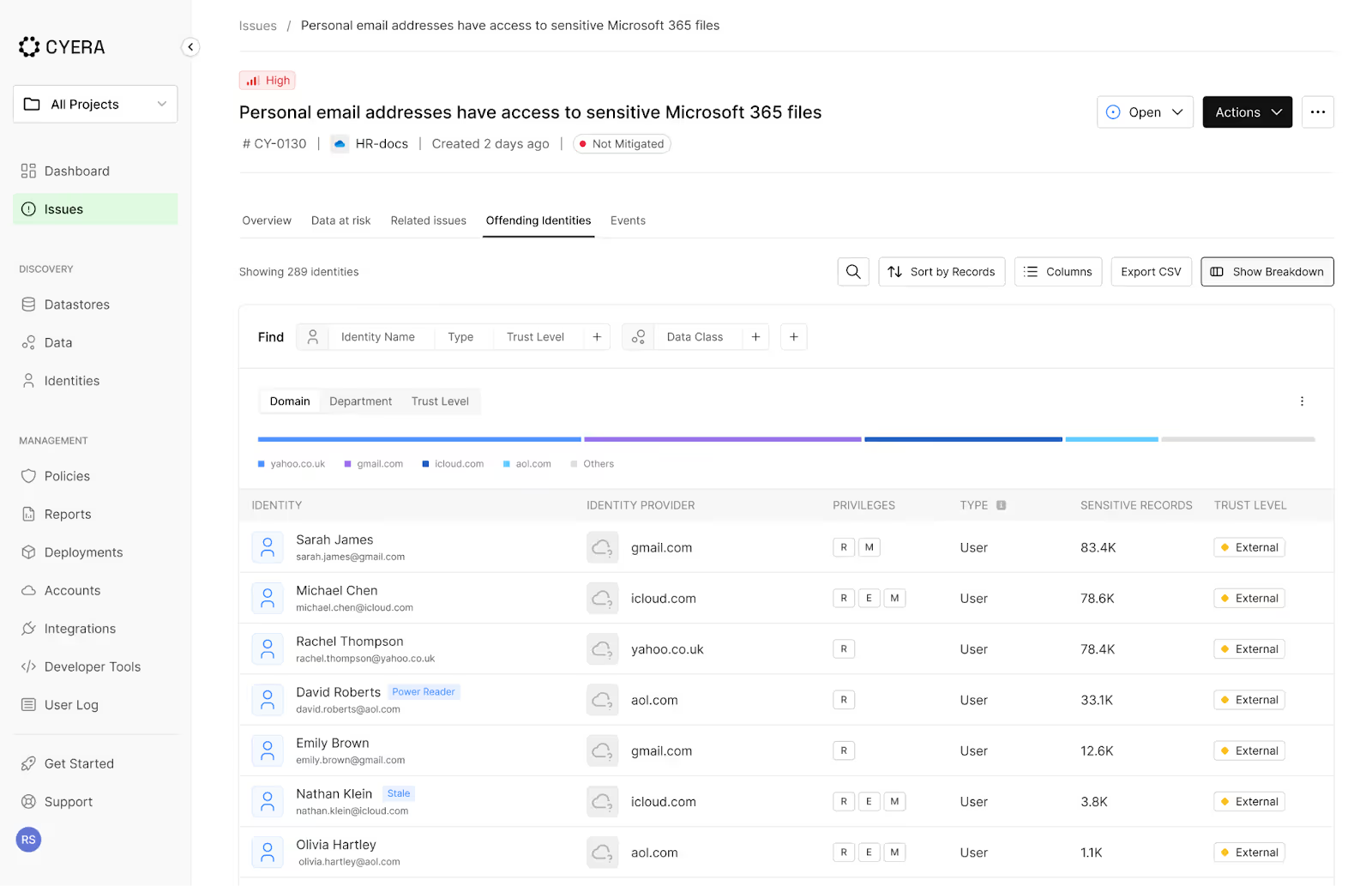

Le nouveau Identités offensantes L'onglet de la page Détails du problème révèle les utilisateurs ou les comptes exacts responsables du déclenchement d'un problème. Cela inclut :

- Adresses e-mail personnelles avec accès aux fichiers confidentiels de l'entreprise

- Comptes AWS externes accessibles à vos compartiments de production

- Groupes Microsoft 365 surexposés, y compris les groupes imbriqués et dynamiques

- Rôles ou identités inactifs sans activité récente, avec accès confidentiel

Ce niveau de clarté vous permet de procéder à un triage plus rapide et de remédier à la situation de manière plus intelligente. Au lieu de passer un temps précieux à rechercher la cause d'une exposition, votre équipe peut immédiatement en comprendre la source et se concentrer sur sa résolution. Cela implique de hiérarchiser les efforts de remédiation avec plus de précision et de prendre des mesures directes sur les identités responsables.

Comprendre le risque d'identité dans son contexte

Toutes les identités ne présentent pas le même risque. Ce qui compte, c'est la quantité de données sensibles auxquelles ils peuvent accéder et leur niveau de sécurité. Cyera ajoute désormais un contexte détaillé à chaque identité incriminée : quantité de données sensibles auxquelles elle peut accéder, date à laquelle elle était active récemment, statut d'application du MFA, date de rotation du dernier mot de passe, taille du groupe et même des détails organisationnels tels que le département et le titre du poste. Grâce à ces informations, les équipes peuvent se concentrer sur les identités qui présentent le plus de risques et agir rapidement pour les atténuer.

Allez dans l'autre sens : une vision des risques centrée sur l'identité

Vous avez besoin d'enquêter sur un utilisateur ou un compte en particulier ?

En plus de montrer quelles identités ont déclenché un problème, Cyera permet désormais aux équipes de partir de l'identité elle-même. Le nouveau Enjeux L'onglet de la page Identity Details fournit une vue consolidée de tous les problèmes de sécurité des données liés à un utilisateur ou à un compte spécifique.

C'est inestimable pour :

- Enquêter sur les cas de risques

- Révision des comptes de service hautement privilégiés

- Évaluation des autorisations des fournisseurs tiers

Vous ne vous contentez pas de voir à quoi une personne peut accéder, vous pouvez également voir les problèmes qu'elle cause.

Exemples de scénarios

- Courriels personnels avec accès à des fichiers Microsoft 365 sensibles : L'accès à des e-mails personnels entraîne des risques de sécurité, notamment un accès involontaire par des employés actuels et anciens. Cyera signale les utilisateurs de gmail.com ayant accès à des fichiers Microsoft 365 sensibles, afin que vous puissiez identifier rapidement quels sont les sous-traitants approuvés et lesquels représentent un accès non autorisé.

- Surexposition interne via des groupes dynamiques : Les grands groupes dynamiques Microsoft 365 peuvent involontairement permettre à des milliers d'utilisateurs d'accéder à des documents sensibles. Cyera dévoile le groupe et ses membres, afin que vous puissiez évaluer si le groupe doit conserver l'accès ou être restructuré.

- Élimination des risques d'accès périmés : Les rôles AWS IAM inactifs avec accès à des compartiments S3 sensibles constituent un angle mort courant qui enfreint le principe du moindre privilège. Cyera détecte ces identités périmées, vous aidant à supprimer l'accès avant qu'il ne soit exploité, réduisant ainsi votre surface d'attaque

De la visibilité à l'action, plus rapidement

Ces informations sur l'identité ne constituent pas simplement un contexte supplémentaire. Ils sont le chaînon manquant entre détection et remédiation. Avec Cyera :

- Tu sais qui a causé le problème

- Vous comprenez leur niveau de risque

- Vous pouvez prendre des mesures correctives directes

C'est ainsi que les équipes réduisent le bruit et l'exposition réelle, en résolvant les problèmes rapidement et en toute confiance.

Identifiez qui met vos données en danger et agissez dès aujourd'hui. Demandez une démonstration.

[1] Gartner, Aperçu de l'innovation : améliorer la sécurité grâce à la gestion de l'identité et des accès des machines, 2025

[2] Caméra, Rapport d'adoption du DSPM 2024 : tendances et défis en matière de sécurité des données, 2024

Obtenez une visibilité complète

avec notre évaluation des risques liés aux données.